EDRとは

EDR(Endpoint Detection and Response)とは、パソコンやサーバーなどのエンドポイントを監視し、サイバー攻撃の兆候を検知・調査・対応するセキュリティ対策です。

従来のアンチウイルスやEPPが「侵入を防ぐ」ことを目的とするのに対し、EDRは侵入後の不審な挙動をいち早く発見し、被害を最小限に抑えることに強みがあります。

近年は、ランサムウェアやゼロデイ攻撃など、従来型の対策だけでは防ぎきれない脅威が増えています。そのため、万が一侵入された場合に備え、端末の状況を可視化して迅速に対応できるEDRの重要性が高まっています。

EDRを導入するメリット

EDRの導入によって得られる主なメリットは以下のとおりです。

- ■マルウェア検知後の影響範囲を迅速に特定できる

- EDRはエンドポイント端末をリアルタイムで監視し、不審な挙動を検知すると、感染端末や侵入経路、影響範囲などを可視化できます。被害の全体像を早期に把握できるため、適切な初動対応につなげやすくなります。

- ■インシデント発生後の対応時間を大幅に短縮できる

- EDRは異常検知と同時に管理者へアラートを通知し、必要に応じて端末隔離などの対応も可能です。対応の遅れによる被害拡大を防ぎやすくなり、インシデント対応のスピード向上が期待できます。

- ■運用を外部に委託できる

- インシデント後は原因調査や状況報告、復旧対応などに多くの時間と専門知識が求められます。EDRの運用を外部に委託できるサービスを選べば、社内の負担やコストを抑えながら体制を整えられるでしょう。

以下の記事では、EDRを導入するメリットやデメリットをより詳しく解説しているので、気になる方は参考にしてみてください。

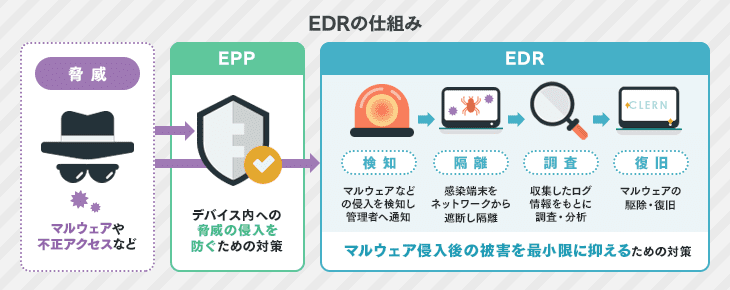

EDRの仕組み

EDRは、エンドポイントに導入したエージェントが端末の挙動を監視し、その情報をもとに脅威の有無を分析・対応する仕組みです。基本的な流れは次のとおりです。

- 1.エンドポイント上の操作ログやプロセス、通信状況などを常時収集する

- 2.不審な挙動や異常なパターンを検知する

- 3.管理画面にアラートを通知し、原因や影響範囲を調査する

- 4.必要に応じて端末隔離やプロセス停止などの対応を実施する

- 5.復旧対応や再発防止策の検討につなげる

このようにEDRは、単にウイルスを検出するだけでなく、検知後の調査・封じ込め・復旧までを支援する点が大きな特徴です。

EDRの基本機能

EDR(Endpoint Detection and Response)には、サイバー攻撃を検知・分析・対応・復旧まで一貫して支援する複数の機能が搭載されています。ここでは、代表的なEDR製品に搭載されている基本機能をまとめています。

| 機能名 | 説明 |

|---|---|

| エンドポイントでのリアルタイム監視とログ収集 | 各端末の動作や通信を常時監視し、詳細なログを取得します。 |

| 異常動作の検知(振る舞い検知含む) | 振る舞いベースの検知により、未知のマルウェアや内部不正を早期に察知します。 |

| アラート通知と隔離対応 | 検知した脅威に対して自動または手動でアラートを出し、感染端末をネットワークから隔離します。 |

| 脅威の原因調査(ルートコーズ分析) | 侵入経路や被害範囲を可視化し、攻撃の全体像を把握可能です。 |

| インシデント後の復旧支援 | 感染端末の復旧手順の提示や、他端末への影響拡大を防ぐ支援機能を提供します。 |

EDRとEPPの違い

EDRとEPPの違いは、セキュリティ対策を行うタイミングと役割にあります。EPPは攻撃を未然に防ぐ「予防型」の対策であるのに対し、EDRは侵入後の不審な挙動を検知・対応する「事後対応型」の対策です。

| 項目 | EPP | EDR |

|---|---|---|

| 主な目的 | 攻撃の予防 | 侵入後の検知・対処 |

| 対策タイミング | 侵入前 | 侵入後 |

| 強み | 既知の脅威対策 | 未知・高度な攻撃対応 |

| 監視内容 | ファイル・通信 | 挙動・ログ・操作履歴 |

| 運用負荷 | 低め | 高め |

近年のサイバー攻撃は巧妙化しており、ファイルレス攻撃やゼロデイ攻撃など、従来のEPPでは検知が難しい手口も増えています。そのため、EPPによる予防対策だけでは、すべての脅威を防ぎきれないケースがあるのが実情です。こうした背景から、万が一の侵入を前提に挙動を監視し、被害の拡大を防ぐEDRの重要性が高まっています。現在では、EPPとEDRを併用し、多層的にエンドポイントを保護する対策が主流となっています。

EDRと他のエンドポイントセキュリティとの違い

EDRは単体で利用されるだけでなく、NGAVやMDR、XDRなど、さまざまなエンドポイントセキュリティと組み合わせて活用されることがあります。ここでは、EDRと混同されやすい代表的なセキュリティ対策との違いを整理します。

- ■EDRとNGAVの違い

- NGAV(次世代アンチウイルス)は、AIや振る舞い検知を用いてマルウェアの侵入を防ぐ「予防型」の対策です。一方、EDRは侵入後の不審な挙動を検知・調査・対応することに強みを持ち、両者は役割が異なるため併用されるケースが一般的です。

- ■EDRとMDRの違い

- MDR(Managed Detection and Response)は、EDRなどのセキュリティツールを専門家が監視・運用するサービスです。EDRが「製品」であるのに対し、MDRは「運用支援」を含む点が大きな違いで、セキュリティ人材が不足している企業に適しています。

- ■EDRとXDRの違い

- XDR(Extended Detection and Response)は、EDRの機能を拡張し、エンドポイントだけでなく、ネットワークやメール、クラウド環境なども横断的に可視化・分析する仕組みです。EDRはXDRの中核技術と位置付けられることが多く、守備範囲の広さが主な違いとなります。

EDRが注目されている背景

EDRの普及率の拡大や、関心が高まっている理由を解説します。

セキュリティへの関心が高まっている

サイバー攻撃の手口は年々巧妙化しており、特定の企業を狙う「標的型攻撃」や、身代金を要求する「ランサムウェア」の被害が後を絶ちません。これらの攻撃は従来のEPPだけでは検知が難しく、侵入を100%防ぐことは不可能に近い状況です。「侵入される前提」での対策が必要不可欠となったことが、EDR普及の最大の要因です。

テレワークの普及

働き方改革や感染症対策によりテレワークが普及し、社外でPCを使用する機会が増えました。社内ネットワークの境界で守る従来の「境界防御」が通用しにくくなったため、エンドポイントそのものを監視・保護するEDRの重要性が高まっています。

このような背景からEDRの重要性は高まっていますが、製品ごとに機能や強みが異なるため、自社に合ったEDRを選ぶのは簡単ではありません。そのような方に向けて、診断ページも用意しています。

ITトレンドで過去にEDR製品を資料請求した方のお悩みや要望から作成した簡単な質問に答えるだけで、最適なシステムを案内します。

無料で今すぐ利用できますので、下のリンクから診断を開始してください。

▶EDR製品 おすすめ比較・無料診断

EDRの種類と特徴

EDR製品にはさまざまな種類があり、それぞれ特徴や導入適性が異なります。ここでは主なEDRのタイプとその特徴を紹介します。

- ■EDRに特化したタイプ

- すでにEPPやファイアウォールなどの基本的なセキュリティ対策を導入済みの企業向けです。既存環境に追加することで、マルウェア侵入後の対応力を高められます。

- ■EPPとEDRの統合型タイプ

- マルウェアの侵入防止から検知・調査・対応まで、すべてを一括で管理できる包括型のソリューションです。単一ベンダーで導入・運用したい企業に適しています。

- ■クラウド型EDR

- オンプレミスでサーバを構築せず、クラウド経由で利用できるタイプです。導入の初期費用が抑えられ、運用負荷も軽減できるため、中小企業やITリソースの限られた企業に人気です。

- ■AI・機械学習型EDR

- 振る舞い検知やパターン学習にAIを活用し、未知の脅威への対応力を高めた製品です。ゼロデイ攻撃や高度な標的型攻撃に対する検知精度が期待できます。

このように、EDRには機能特化型や統合型、運用形態に応じたタイプなど、さまざまな種類があります。自社のセキュリティ体制やリソースにあわせて、最適なEDR製品を選定することが重要です。

EDRの種類については以下の記事でも詳しく解説しています。

EDRの導入にかかる費用・期間の目安

EDRの導入を検討する際、気になるのがコストとスケジュールです。一般的な目安を紹介します。

導入費用の相場(ライセンス費・運用費)

EDRの導入費用は、端末数に応じたライセンス課金が中心で、1台あたり月額数百円〜1,000円程度(年間数千円〜1万円程度)が目安です。SOCやMDRなど監視・運用支援を含む場合は、1台あたり月額500円〜6,000円程度が一般的です。

ただし、クラウド型かオンプレミス型か、端末数、機能範囲、運用代行の有無によって総額は大きく変動します。初期設定費や、運用・管理に必要な人材コスト、インフラコストも含めて検討しましょう。

導入までの期間目安

製品の選定から導入完了までの期間は、概ね2ヶ月程度が目安となります。

要件定義や製品比較に約1ヶ月、トライアル(PoC)での動作検証に2週間〜2ヶ月、その後の本番展開という流れが一般的です。特に既存のセキュリティソフトとの競合がないかを確認する検証期間は重要です。

EDRの選び方・比較ポイント

EDRにはさまざまな製品が提供されています。自社のセキュリティ事情にあったEDRを選ぶためには、製品ごとに異なる機能や特徴などをよく把握することが重要です。以下の5つに着目し製品を比較しましょう。

検知・分析機能の精度

EDRには、既知のマルウェアだけでなく、未知のマルウェアや最新の脅威への対応が求められます。EDRは各エンドポイント端末から取得したログデータを分析して脅威を検知するため、分析処理の精度が重要です。例えば、複数のエンドポイント間でアクティビティを関連付けた相互分析や、外部の脅威インテリジェンスと組み合わせた分析などにより、高精度な脅威検出が可能になります。

調査・復旧の支援機能

マルウェア侵入における原因や感染経路などの調査を効率化できるEDRであれば、侵入後の迅速な復旧が可能です。例えば、感染端末のプログラムやプロセスを強制的にシャットダウンする製品や、遠隔でファイル隔離やログ保存などを実行できる製品があります。これらの機能によって、調査作業を大幅に効率化できます。

ネットワークへの負荷

EDRは、監視対象のエンドポイント端末にエージェントソフトウェアを導入し、ログデータを常時取得します。その際に、自社のネットワークにどのくらいの負荷がかかるか確認しましょう。エンドポイント端末やネットワークに過大な負荷がかかるようでは、業務に影響が及ぶ可能性もあります。自社のシステム環境を踏まえて検討しましょう。

セキュリティ範囲

対応可能なEDRのセキュリティ範囲は製品ごとに異なり、大きく分けると以下の3つのタイプがあります。自社の実情にあわせて、強化が必要なセキュリティ範囲に適したタイプを選択しましょう。

- ■EDRに特化したタイプ

- すでにEPPを導入している企業や、侵入後の対応を強化したい企業におすすめです。検知後の対策作業の効率化を図れます。

- ■EDRとEPP両方を兼ね備えたタイプ

- サイバー攻撃に対して包括的に対策したい企業におすすめです。マルウェアの侵入予防から検知・対応まで一気通貫で対処できます。

- ■EDRとEPPにくわえ端末管理ができるタイプ

- サイバー攻撃対策と同時に、内部からの情報漏えいを抑制したい企業におすすめです。サイトへのアクセス制御や、外部ストレージへのファイル保全制御などの機能を有します。

管理サーバ

EDRのサーバ管理方法には、自社にサーバを設置するオンプレミス型と、インターネットを介してクラウド上のサーバを利用するクラウド型の2種類があります。現在の主流は、リーズナブルかつ短期間で導入できるクラウド型です。より厳重なセキュリティ体制を構築したい場合や、クラウド型では対応できない完全なオフライン端末への監視などが必要な場合には、オンプレミス型が用いられます。

EDR導入後の運用方法

EDRで自社の情報セキュリティ対策の強化を図るには、導入後に適切な運用管理を行うことも重要です。サイバー攻撃の対策には専門知識も必要になるため、自社に知識をもった人材がいない場合には運用が難しくなるケースも少なくありません。また、脅威を検知したら迅速に対応することが求められるため、自社内にセキュリティ対策専門の人員を配置することが望ましいでしょう。

このようなEDRの運用管理が難しい企業は、EDRの運用代行サービスが提供されている製品を選定するのがおすすめです。脅威検知後の対処から調査・解析まで請け負うサービスもあるため、専門知識をもった人材がいなくてもEDR運用ができます。自社の状況にあわせてサポートや代行サービスの提供がある製品を選定するとよいでしょう。

EDRの導入におけるよくある質問

導入を検討中の方が疑問に感じやすい点をQ&A形式で解説します。導入を検討するうえでの参考にしてください。

- Q1:EDRとアンチウイルスの違いは何ですか?

- アンチウイルスは既知のウイルスを防ぐことに特化しています。一方EDRは、ウイルスに限らず、未知の脅威の挙動を監視し、感染後の対処まで行う点が異なります。

- Q2:EDRはEPPの代わりになりますか?

- EDRはEPPの代替ではなく、補完的な存在です。EPPで防げない高度な攻撃にEDRが対応します。

- Q3:EDRを導入するメリットは何ですか?

- EDRを導入することで、サイバー攻撃を早期に検知し、被害の最小化や迅速な復旧が可能になります。加えて、従業員の操作ミスや内部不正の兆候を把握しやすくなる点もメリットです。

- Q4:EDRを導入すれば100%安全になりますか?

- EDRは強力な検知・対応機能をもちますが、すべての脅威を完全に防げるわけではありません。ほかのセキュリティ対策(EPP、NGAV、UTMなど)との併用が推奨されます。

- Q5:EDRの導入・運用には専門知識が必要ですか?

- 基本的なIT知識があれば運用可能な製品もありますが、分析や対応のために一定のセキュリティ知識が求められます。運用支援が充実している製品を選ぶのも一つの方法です。

まとめ

巧妙化するサイバー攻撃から自社の情報を守るには、脅威の侵入防止にくわえ侵入後に適切な対処ができるよう対策しておくことも重要です。自社の情報セキュリティ対策を強化したいと考えている方は、この機会にEDRの導入を検討してみてはいかがでしょうか。

製品導入を先送りにすればするほど、社内のムダや工数は大きくなります。製品資料を読み、対策の一歩を踏み出しましょう。