アノマリ検知とは

アノマリ検知とは、通常とは異なる振る舞いを「異常」として検知する方法です。事前に想定していない未知の脅威や、目立ちにくい障害の兆候に気付く目的で使われます。

判断の基準になるのは、一定期間のログや通信量などから作る「正常(ベースライン/正常モデル)」です。ベースラインからの逸脱が大きい挙動を、アラートとして知らせます。

例えば、普段は日中に集中するログインが深夜に急増した場合や、特定サーバーの通信量だけが平常時の傾向から外れて増えた場合は、異常の可能性があります。アノマリ検知は、このような「いつもと違う」を手掛かりにします。

シグネチャ型のIDS・IPSとの違い

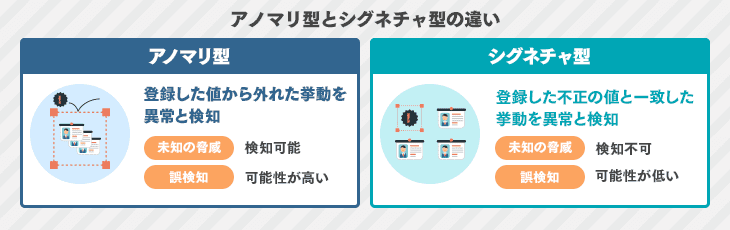

アノマリ検知は、システム監視やセキュリティ対策など幅広い分野で活用されます。なかでもIDS・IPSでは、アノマリ型とシグネチャ型という2つの検知手法が代表的です。

シグネチャ型とは、不正検出型とも呼ばれ、あらかじめ登録した不正パターン(シグネチャ)に一致する通信を不正アクセスとして検知する方法です。

シグネチャ型は既知の攻撃に対しては高い精度で検知できますが、シグネチャに登録されていない未知の攻撃や新しい攻撃(ゼロデイ攻撃)には対応できないという弱点があります。一方、アノマリ検知は振る舞いを基準にするため、未知の脅威を発見できる可能性があります。両者の違いを以下の表にまとめました。

| 項目 | アノマリ型 | シグネチャ型 |

|---|---|---|

| 検知対象 | 振る舞い・パターン | 既知の攻撃パターン |

| 得意な攻撃 | 未知の脅威、ゼロデイ攻撃 | 既知の攻撃、ワーム |

| 苦手な攻撃 | 正常を装った巧妙な攻撃 | 未知の攻撃、亜種ウイルス |

| 誤検知 | 多い傾向(チューニングが必要) | 少ない |

| 運用負荷 | 高い傾向 | 比較的低い |

未知の脅威に備えたい場合はアノマリ型、防御したい攻撃が明確な場合はシグネチャ型IDS・IPS製品の導入が効果的です。以下のページでは、おすすめIDS・IPS製品を比較しているため、セキュリティシステム導入の参考にしてください。

しきい値で実施する監視との差

しきい値監視は、CPU使用率などの指標があらかじめ決めた値を超えたらアラートを出す方法です。設定が分かりやすく、運用の負担も比較的抑えやすい傾向があります。一方で、環境の変動が大きい場合は、しきい値の調整が頻繁に必要になることがあります。また、数値がしきい値を超えないまま進行する異常は見逃しやすい点に注意が必要です。

アノマリ検知は、固定のしきい値ではなく「通常時の傾向(ベースライン)」からのズレを捉えます。そのため、通常時の上下動も踏まえつつ、いつもと違う変化を検知しやすくなります。

しきい値監視は、負荷の変動が少なく基準値を設定しやすい環境での運用に適しています。一方で、アノマリ検知は変動が大きい環境や、これまでにない異常を検知したい場合に有効です。目的や環境に応じて使い分けることが重要です。

以下のボタンではITトレンドがおすすめするIDS・IPS製品について、無料で一括資料請求ができるため、ぜひご覧ください。

「自社に合うIDS・IPS製品を診断してから資料請求したい」、「どんな観点で選べばいいかわからない」という方向けの診断ページもあります。

アノマリ検知を導入するメリット・デメリット

アノマリ検知の導入には、大きなメリットがある一方で、注意すべきデメリットも存在します。それぞれを正しく理解し、対策を検討することが重要です。

メリット:未知の脅威やサイレント障害に気付ける

アノマリ検知の最大のメリットは、シグネチャ型では検知できない未知のサイバー攻撃やゼロデイ攻撃に対応できる点です。攻撃パターンではなく「振る舞い」を監視するため、過去に例のない新しい手口の攻撃であっても、異常な兆候として捉えることができます。

また、システム運用監視の観点では、しきい値に達しないものの徐々にリソースを圧迫していくような「サイレント障害」の予兆を検知できることも大きな利点です。これにより、深刻なシステムダウンが発生する前に対処できる可能性が高まります。

デメリット:誤検知(フォールスポジティブ)の可能性

アノマリ検知のデメリットは、誤検知(フォールスポジティブ)が発生しやすい点です。例えば、システムのアップデートや正常な業務による一時的なアクセス急増など、問題のない振る舞いを「異常」と判断してしまうことがあります。

誤検知が多発すると、管理者の確認作業が増大し、本当に危険なアラートが埋もれてしまうリスクがあります。このため、アノマリ検知を導入する際は、自社の環境に合わせてベースラインを適切に学習させたり、検知ルールを調整(チューニング)したりする運用が不可欠です。

アノマリ検知が活用される主なシーン

アノマリ検知は、セキュリティ対策だけでなく、システム運用監視にも使われます。目的に応じて、関連する仕組みや製品カテゴリが異なる点を押さえておくと整理しやすいです。

セキュリティ(IDS/IPS・NDR)

最も代表的な活用シーンが、IDS(不正侵入検知システム)やIPS(不正侵入防御システム)といったセキュリティ製品です。ネットワークを流れる通信を監視し、マルウェアの感染拡大や不正アクセスなどの異常な振る舞いを検知・ブロックします。

近年では、より広範囲のネットワーク通信を監視・分析するNDR(Network Detection and Response)と呼ばれるソリューションでも、アノマリ検知が中核技術として利用されています。

システム運用監視(APM・サーバー監視)

システムの安定稼働を目的とした運用監視の分野でも、アノマリ検知は重要です。APM(Application Performance Management)ツールやサーバー監視ツールに搭載され、アプリケーションの応答時間の悪化やサーバーリソースの異常な消費を検知します。

これにより、ユーザーに影響が出る前にパフォーマンスの問題を発見し、原因の特定が可能になります。障害の未然防止や迅速な復旧に貢献する技術です。

IDS・IPSの注意点

IDS・IPS製品を導入すると、不正アクセスを検知し遮断できます。製品により、脅威の検知方法や監視方法があり、対応範囲も異なります。ここでは、IDS・IPS導入の注意点を解説するので、セキュリティ対策の参考にしてください。

IDS・IPSは運用の負荷が大きい

IDS・IPSには、脅威を監視する方法としてネットワーク型とホスト型があります。しかし、どちらも運用の負荷が大きいといえるでしょう。ホスト型IDS・IPS製品では、サーバやコンピュータなどホストのリソースを多く使用します。IDS・IPS製品を運用すると負担は増大し、通信速度が遅くなるなどパフォーマンス低下の可能性もあるでしょう。

ネットワーク型のIDS・IPS製品では、ネットワークの通信をすべて確認するため、多くのリソースが求められます。また、監視対象の情報も一定期間保存しておくため、メモリも圧迫する場合もあるでしょう。IDS・IPS製品を導入する際は、自社のネットワークやサーバの利用状況を把握する必要があります。

多層防御が必要

IDS・IPS製品は、不正アクセスの検知に対応していますが、多様化する脅威の対策に万全とはいえません。セキュリティ対策の強化には、複数のセキュリティシステムを併用した「多層防御」が求められるでしょう。

IDS・IPS製品ではWebアプリケーションに対する防御ができません。Webアプリケーションの防御に特化したWAFも導入し、守備範囲を広げる必要もあるでしょう。また、通信の送信元や宛先の監視をするファイアウォールも効果的です。IDS・IPSは通信の中身を監視するため、ファイアウォールと併用することで、セキュリティ対策の強化につながるでしょう。

ITトレンドがおすすめするIDS・IPS製品には、WAFやファイアウォールも搭載したシステムもあります。まずは人気の製品について知りたい方は、以下のボタンより最新の資料請求ランキングをご覧ください。

アノマリ検知を理解して適切なセキュリティ対策をしよう

アノマリ検知は、正常な状態からの逸脱を捉える異常検知の考え方です。シグネチャ型やしきい値監視と併せて理解すると、使い分けや併用の判断がしやすくなります。

導入にあたっては、誤検知への備えや運用体制も含めて検討することが重要です。比較の軸が定まったら、IDS・IPS製品の情報を集め、要件に合う選択肢を整理しましょう。