不正アクセスとは

不正アクセスとは、アクセス権限のない第三者が端末やシステム、サーバ内部に侵入するサイバー攻撃の一種です。不正アクセスをされると不正注文や情報の改ざん、機密情報を盗まれるなどの被害が発生します。

また、システム停止や顧客情報などの流出により、企業の信頼が低下するおそれもあるでしょう。安全な企業経営のためにも、不正アクセスの適切な対策が求められます。

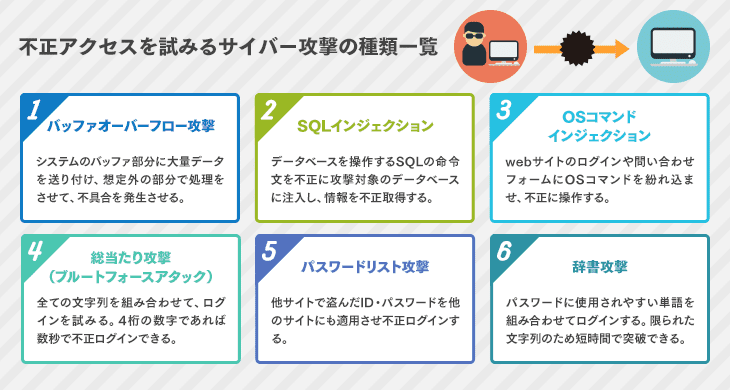

不正アクセスを試みるサイバー攻撃の種類一覧

不正アクセスには、バッファオーバーフロー攻撃・SQLインジェクション攻撃・OSコマンドインジェクション・総当たり攻撃・パスワードリスト攻撃・辞書攻撃などの手口があります。不正アクセスには、適切な対策が必要です。ここでは、代表的な6つの不正アクセスについて紹介します。

1.バッファオーバーフロー攻撃

バッファオーバーフロー攻撃とは、バッファ部分に大量のデータを送り、溢れさせる攻撃のことです。バッファ(buffer)は、一時的にデータを記憶する領域を指し、オーバーフロー(overflow)とは溢れ出ることです。

溢れたデータは、バッファ以外の部分で処理されます。しかし、バッファ部分ですべての処理をする想定のため、想定外の部分で処理されると思わぬ不具合が生じる場合もあります。不具合を利用して、不正な命令を実行させるのがバッファオーバーフロー攻撃の目的です。

バッファオーバーフロー攻撃では、マルウェアを仕込まれてコンピュータの操作権限を奪われる被害があります。さらに、重要な情報の流出や、他のサイバー攻撃を実行する踏み台にされるおそれもあるでしょう。バッファオーバーフローを発生させる関数の使用に、気を付けるなどの対策があります。

2.SQLインジェクション

SQLインジェクションとは、不正にSQLの命令文を攻撃対象のデータベースに注入する攻撃のことです。SQLとは、データベースを操作する言語のことで、インジェクション(Injection)は「注入」を意味します。

SQLインジェクションの手口は、Webサイトに設置されているログインフォームや問い合わせフォームに不正な命令を書き込みます。攻撃者の書き込んだ命令文が実行され、データベース内にある情報の取得が可能です。SQLインジェクションは、フォームに入力された不正な命令文を排除する仕組みを作成し、脆弱性の排除により対策できます。

3.OSコマンドインジェクション

OSコマンドインジェクションとは、Webサイトの入力フォームにOSコマンドを紛れ込ませることで、不正に操作する攻撃手法です。原理的にはSQLインジェクションと同じですが、使用する言語がSQL文ではなくOSコマンドである点が異なります。

攻撃者はCookieやURLのクエリパラメータ、フォームのデータなどからOSコマンドを作成してフォームに入力し、Webサイト管理者が意図しない動作を実現します。例えば、指定されたメールアドレスにログインIDやパスワードを送信する命令を仕込むと、情報の取得が可能です。不正な命令に使用する特定の文字・記号の排除やOSコマンドを呼び出せないような対策が必要です。

4.総当たり攻撃

総当たり攻撃とは、文字列の組み合わせをすべて試行し、不正ログインを達成する手法です。ブルートフォースアタックとも呼ばれています。例えば、数字4桁のパスワードならば、10とおりの4乗で1万とおりの組み合わせが考えられます。1万とおりすべての数字を試せば必ずログインが成立するでしょう。すべてのパターンを試す方法のため、試行中にパスワードを変更しない限り、いつか必ず不正ログインされます。

しかし、長く複雑なパスワードの設定を指示することで被害の回避が可能です。4桁の数字で構成されるパスワードの場合、コンピュータを使用すれば、数秒もかからずログインできますが、英字を用いた10桁では30年以上の時間が必要です。数字や記号も組み合わせれば、数十万年以上をかけてもログインできないため、複雑なパスワードが有効といえるでしょう。

5.パスワードリスト攻撃

パスワードリスト攻撃とは、パスワードのリストを用いて不正ログインを試みる攻撃のことです。たとえば、あるサイトから盗んだID・パスワードで他のサイトへのログインを試行する例があります。ユーザーが複数のサイトで同じID・パスワードを使用していると、不正ログインが可能です。

パスワードリスト攻撃は、比較的成功率の高い不正アクセスの一種です。しかし、ユーザーがサービスごとに異なるID・パスワードを使用すれば成立しません。ユーザーのITリテラシーによって被害の大きさが左右されやすい攻撃手法といえるでしょう。

6.辞書攻撃

辞書攻撃とは、パスワードに使用されやすい単語などを組み合わせて、ログインを試みる方法です。あらゆる文字列でログインを試みる総当たり攻撃と似た手法ですが、辞書攻撃は限られた文字列で試みるため、短時間でパスワードを見つけられるでしょう。辞書攻撃に利用できる単語が格納された辞書は、有償または無償で配布されています。

ユーザーが自社のサービスでパスワード登録をする際に、辞書に掲載されている文字列を拒否するなどの対策があります。辞書攻撃に利用される辞書を参考にすれば、設定が可能です。

さまざまな方法で実施される不正アクセスの対策には、セキュリティソフトの導入が効果的です。以下のボタンよりIDS・IPS製品を無料で一括資料請求ができるため、ぜひご覧ください。

不正アクセスへの対策方法

不正アクセスを目的としたサイバー攻撃の手口には、さまざまな種類があり、対策方法は攻撃手法によって異なります。マルウェアの対策やファイアウォール・WAF・IDS・IPSの導入、DMZ環境の構築などが求められます。また、社内セキュリティルールの制定も効果的です。ここでは、不正アクセスの対策方法を解説します。

マルウェアを対策する

不正アクセスによりマルウェアやランサムウェアに感染するおそれもあるでしょう。マルウェア対策ソフトを導入し、マルウェアを識別し削除できます。また、怪しいメールは開封しない、メールセキュリティ対策ツールの導入など、メールセキュリティも向上させましょう。

ファイアウォールを導入する

ファイアウォールとは、インターネットと内部ネットワークの境目に設置されるセキュリティシステムです。ファイアウォールは、送信元や宛先を監視し、不正アクセスから防御できます。

また、ファイアウォールログを確認すればポートスキャンなど不審なアクセスの記録も確認できます。ファイアウォールは、通信の内容まで確認できないため、IDS・IPS製品とあわせて利用するのがおすすめです。

WAFを導入する

WAFとは、Webアプリケーションを防御するセキュリティシステムです。ファイアウォールやIDS・IPSなどサーバやネットワーク全般を対象としたシステムでは、Webアプリケーションの保護はできません。

通信の詳細まで確認できるため、ファイアウォールをすり抜けた不正アクセスも検知可能。Webアプリケーションを用いた業務を実施する企業では、WAFの導入が効果的です。

DMZ環境を構築する

DMZとは、ローカルネットワークとインターネットの間に設置するセキュリティ区域のことです。DMZ環境を構築すると、メールやWebサーバをDMZに設置できます。サーバを標的とした攻撃をされても、DMZ以外のネットワークは影響を受けません。サイバー攻撃発生時の損害を最小限にできるでしょう。

社内セキュリティルールを制定する

セキュリティシステムを導入しても、利用する従業員のセキュリティ意識が十分でないと、不正アクセスなどサイバー攻撃の被害が発生するおそれもあります。

不審なメールは開封しない、パスワードを推測されにくい文字列にする、端末を最新のバージョンに保つなど、社内セキュリティルールを制定しましょう。サイバー攻撃の種類は多様化し、変化しているため、最新の情報を収集し従業員へ発信するのも大切です。

IDS・IPSを導入する

IDS・IPSは、総合的な不正アクセス対策が実現するでしょう。例えば、総当たり攻撃の対策では、長く複雑なパスワードの設定が効果的ですが、SQLインジェクションではシステム面の対策が求められます。

IDSやIPSの導入で、異なる手口の不正アクセスを防止できます。IDSは不正侵入検知システムのことで、不正な侵入の検知が可能です。IPSは不正侵入防止システムのことで、不正な侵入を遮断します。

あらかじめ登録した攻撃手法によるアクセスや未知の脅威を検知し、管理者に知らせブロックもできるため、効果的な対策といえるでしょう。以下のページでは、IDS・IPS製品の特徴を比較しているので、ぜひ参考にしてください。

「自社に合う不正侵入検知・防御システム(IDS・IPS)を診断してから資料請求したい」、「どんな観点で選べばいいかわからない」という方向けの診断ページもあります。

ITトレンドで過去に、不正侵入検知・防御システム(IDS・IPS)の資料を請求した方のお悩みや要望から作成した簡単な質問に答えるだけで、最適なシステムを案内します。

無料で今すぐ利用できますので、下のリンクから診断を開始してください。

不正アクセス以外のサイバー攻撃

サイバー攻撃には、不正アクセス以外にも種類があり、さまざまな被害を受ける可能性もあるでしょう。サーバに負荷をかけ、サービス停止などの被害が発生するDDoS攻撃や、データの不正入手や改ざんにつながる脆弱性をつくなどの手口があります。

また、情報処理推進機構のIPAでは、毎年社会的に影響が大きいとされる脅威についてランキングを発表しています。サイバー攻撃の手口は、日々進化し未知の脅威が発生しているため、最新の情報をふまえた対策が求められるでしょう。

参考:情報セキュリティ10大脅威 2023|IPA 情報処理推進機構

不正アクセスを試みるサイバー攻撃の種類を理解し対策しよう

不正アクセスとは、アクセス権限のない第三者が端末やシステム、サーバ内部に侵入するサイバー攻撃の一種です。不正アクセスをされると、システム改ざんや情報漏えいにつながります。不正アクセスを試みるサイバー攻撃の種類は、さまざまな手口があります。不正アクセスの対策方法も手口により異なるため、すべてに対応するのは困難です。

IPSやIDSなどを組み合わせ、広範囲で強固なセキュリティ対策がおすすめです。情報セキュリティにおける最新の脅威を把握し、効果的な対策を実施しましょう。