UTM(Unified Threat Management)とは

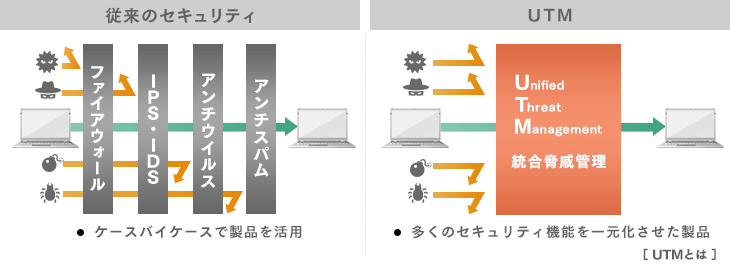

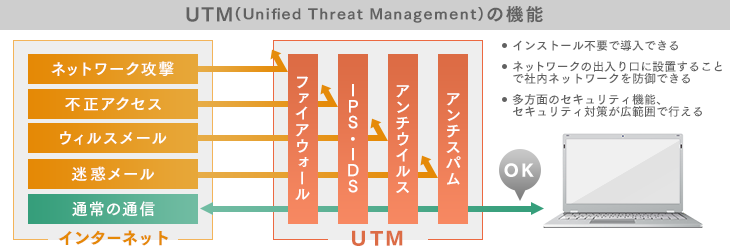

UTMとは、複数のセキュリティ機能を一つの機器で運用管理し、包括的に社内ネットワークを保護する製品のことです。統合脅威管理とも呼ばれます。ファイアウォールやアンチウイルス、アンチスパム、Webフィルタリング、不正侵入検知・防御システムなどの機能を搭載しています。

以下の記事では、ITトレンドがおすすめするUTM製品を比較紹介しています。製品の導入を検討したい方は、ぜひ参考にしてください。

UTMの必要性

近年では、サイバー攻撃が多様化・巧妙化しています。これにより企業が導入するセキュリティ機器の数も増え、管理コストの負担増加が課題となりました。そこで登場したのがUTMです。UTMは一台で複数のセキュリティ対策が可能なため、管理の手間が省け、コストの削減も実現します。

なお、ゼロトラストネットワークの構築が求められる大規模組織では、UTMアプライアンスのみでは最新の脅威に十分対応できない可能性もあります。そのため「UTMはもう古い」「必要ない」などという声もあるようです。しかし、UTMは多方向からのサイバー攻撃に備えられます。小規模事業者や中小企業など、専任者のいない企業でもコストを抑えたセキュリティ管理が容易になるメリットがあります。

UTMの必要性についてより詳しく知りたい方は、以下の記事も参考にしてください。

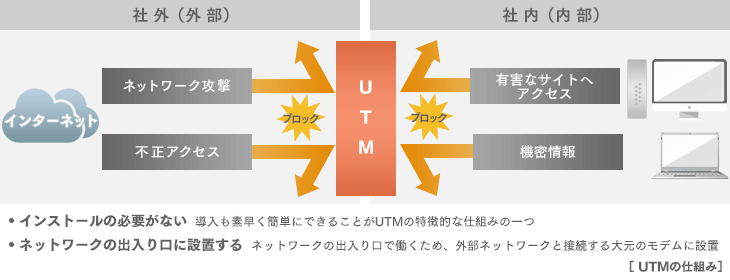

UTMの仕組み

UTMは、LANケーブルを用いてモデムやルーターと接続し、UTMアプライアンスを介して社内のネットワークを構築します。インターネットの出入り口に設置され、社外からの攻撃はもちろん、社内からの機密情報の流出や有害なサイトへのアクセスを防ぎます。

より詳しいUTMの仕組みや製品の提供形態については、以下の記事を参照してください。

UTMの主なセキュリティ機能

UTMは、主に以下のようなセキュリティ対策機能を搭載し、自社内のネットワークや情報を包括的に防御します。なお、製品ごとに搭載している機能は異なるため、自社に必要な機能を洗い出す参考にしてください。

- ■ファイアウォール

- 社内ネットワークと外部ネットワークの両方を監視するセキュリティ機能です。ウイルスやマルウェア、フィッシング攻撃などの悪意ある不正アクセスを防御し、脆弱性を招くDoS攻撃の被害を最小限に抑えます。

- ■IPS/IDS

- ネットワークへの不正アクセスを検知・遮断する機能です。IDS(不正侵入検知システム)は、不正なアクセスや内部情報のもち出しをリアルタイムに検知します。IPS(不正侵入防御システム)は検知した不正を遮断し、攻撃を未然に防ぎます。

- ■アンチウイルス

- 企業ネットワークに侵入する前のゲートウェイで、ウイルスを検知・ブロックする機能です。従来は個々のパソコンやサーバにアンチウイルスソフトをインストールし、利用者がアップデートなどの運用を行う必要がありました。UTMの機能の一つとして使用することで、利用者に依存せず企業で統一したセキュリティ対策が行えます。

- ■アンチスパム

- 送信元のIPアドレスやメールドメインなどの情報をもとに、スパムを判定する機能です。メールを受信する際に、スパムメール(迷惑メール)を送っているサーバからのメールかを確認し、スパムメールであれば受信を阻止します。フィッシングサイトへの誘導をはじめとしたスパムメールから、企業ネットワークを守ります。

- ■Webフィルタリング

- 社内ネットワークから外部サイトへのアクセスを制限する機能です。閲覧しただけで機密情報が盗み出されるような悪意あるWebサイトや、有害なWebサイトへのアクセスを制限し、企業の重要な情報の流出を防ぎます。

- ■アプリケーション制御

- 管理者の許可のないアプリケーションは使用できないように制御する機能です。無害なアプリケーションを偽装し、ユーザー行動や個人情報を収集するスパイウェアなどの不正侵入を防ぎます。アプリケーションへのアクセス制限ができるため、内部情報のもち出し防止にも有効です。

これらのセキュリティ機能を備えたUTM製品には、機種ごとに細かな違いがあります。自社に最適な製品を比較検討したい方は、ぜひ以下からまとめて資料請求(無料)してみてください。

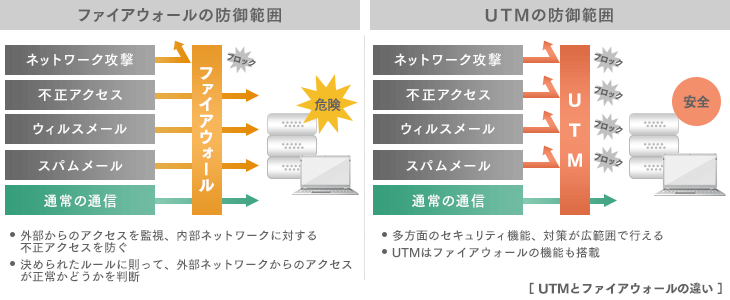

UTMとファイアウォールの違い

ファイアウォールとUTMの大きな違いは守備範囲にあるといえます。ファイアウォールは外部からのアクセスが安全なものか脅威かを選別し、ネットワークを保護します。しかし、メールの添付ファイルや、ファイアウォールを突破して侵入してくる不正プログラム(マルウェア)の検知は不可能です。そのためファイアウォールは、IPSやWAFといったほかのセキュリティ製品とあわせて導入するのが一般的です。

対してUTMは、ファイアウォール機能を包括し、より広範囲なセキュリティ機能で多くの脅威から企業ネットワークを保護します。

UTMとファイアウォールの違いについてさらに詳しく知りたい方は、以下の記事も参考にしてください。

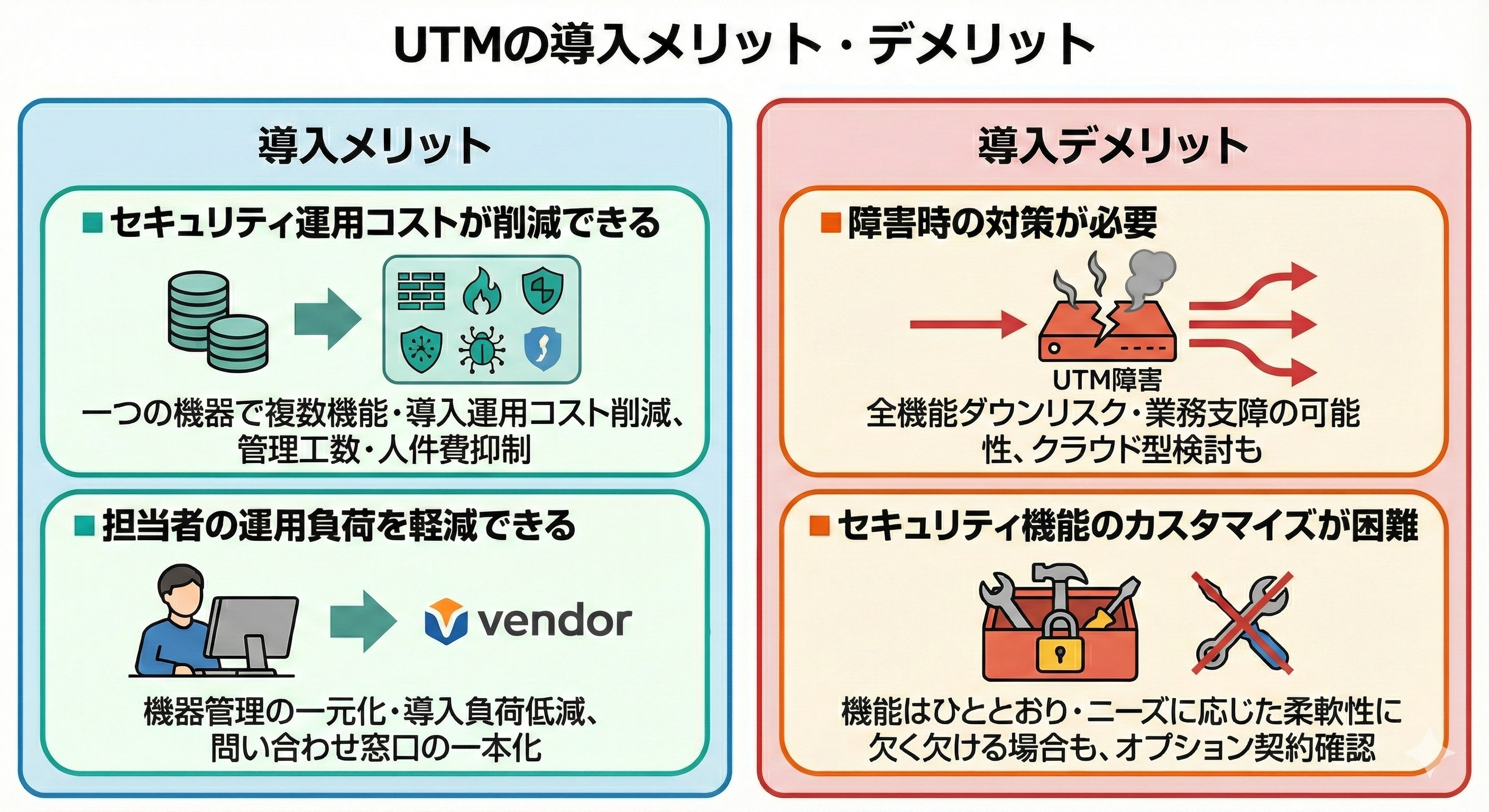

UTMの導入メリット・デメリット

UTMを導入すると、セキュリティ対策コストや業務コストの削減が見込めます。具体的なUTMの導入メリットは以下のとおりです。

- ■セキュリティ運用コストが削減できる

- 通常複数のセキュリティ機器を導入すれば、コストは増大します。しかし、UTMは一つの機器の導入だけで複数のネットワークセキュリティが可能なため、導入・運用コストの削減が期待できます。さらに管理工数も減らせるため、運用者の人件費も抑えられるでしょう。

- ■担当者の運用負荷を軽減できる

- 機器の設定や導入準備、従業員への周知やルール構築など、新たなセキュリティ製品を導入するには管理担当者の負担が大きいといえます。UTMなら一つの機器の管理で済むため、導入から運用までの負荷を低減できるでしょう。また、問い合わせ先が一つのベンダーとなるため、トラブル発生時や操作に関する不明点が生じた場合でも、迅速に連絡を取れる点もメリットです。

また、UTMは便利な反面、デメリットもあるため、事前に把握し対策しておくことが重要です。主なデメリットは以下の2つが挙げられます。

- ■障害時の対策が必要

- UTMは、一つの機器で社内ネットワークをあらゆるセキュリティ脅威から守ります。そのため、UTM機器に障害が発生すれば、すべてのセキュリティ機能がダウンし、業務に支障をきたす可能性も。障害対策を一番に考えるのであれば、機器の故障などに影響を受けないクラウド型の製品から導入を検討してもよいでしょう。

- ■セキュリティ機能のカスタマイズが困難

- UTMにはセキュリティ機能がひととおり揃っており、企業のニーズに応じたカスタマイズは困難なケースがあります。そのため、導入前には必要な機能が搭載されているかを確認しましょう。なおベンダーによっては、オプション契約でセキュリティ機能を追加できる場合もあります。

UTMのメリット・デメリットについては、以下の記事でより詳しく解説しています。

UTM・ファイアウォール・次世代ファイアウォール(NGFW)の違い

UTMとファイアウォールの違いは、対策範囲と運用の集約度合いです。ファイアウォールは主に通信の通過可否を制御し、UTMは複数機能を統合して包括的に守ります。さらに、次世代ファイアウォール(NGFW)は、アプリケーション可視化などを含めた高度な制御を目指す考え方として整理されます。

主な違いを以下にまとめました。

| 区分 | 主な役割 | 向きやすいケース |

|---|---|---|

| ファイアウォール | 通信の許可・遮断(境界防御の基礎) | 基本的な境界制御をまず整えたい |

| UTM | 複数のセキュリティ機能を統合し、一元管理で運用 | 対策をまとめて運用し、管理負担を抑えたい |

| 次世代ファイアウォール(NGFW) | アプリ単位などの可視化・制御を重視(製品により差) | 制御粒度やポリシー運用を重視したい |

どの方式が適するかは、守りたい範囲と運用体制で変わります。自社の課題を整理したい場合は、対策の優先度と運用可能性を先に確認すると判断が早まります。自社の課題別に、必要な対策を整理したい場合は、UTM製品の比較前に要件を見える化するのが有効です。

UTMが向いている企業・向いていない企業

UTMは、複数のセキュリティ対策を一元的に管理したい企業に適しています。セキュリティ機能が分散していると、管理画面の操作やアップデート対応が煩雑になり、運用負荷が高まる可能性があります。その点、UTMであれば管理を集約でき、効率的な運用がしやすくなります。

一方で、要件に応じて個別最適な構成が求められる場合は、UTM以外の選択肢も検討するとよいでしょう。

UTMが向いている企業の例

UTMは、情報システム部門の人員が限られている企業や、複数拠点・多数端末の管理を効率化したい企業に向いています。

管理画面やログの確認を一元化できるため、運用の手間を削減しやすい点がメリットです。例えば、複数拠点のネットワーク通信をまとめて監視・制御したい場合でも、シンプルな構成で運用しやすくなります。

UTMが向いていない可能性がある企業の例

一方で、通信量が多い環境や、各セキュリティ機能に対して高度なチューニングが求められる企業では、UTMが適さない場合もあります。

統合型の製品は、個別製品と比べて柔軟性や性能面で制約が生じるケースもあり、場合によっては通信遅延や運用上の課題につながる可能性があります。

そのため、要件に応じて機能ごとに製品を分ける構成も選択肢として検討するとよいでしょう。

クラウド型UTMとは

クラウド型UTMとは、UTM機能をクラウド環境で利用できるサービスです。専用のハードウェアをオフィスに設置する必要がなく、初期設定から運用保守までサービス提供会社が担います。前述のとおり、UTM機器の故障によるセキュリティ障害リスクを抑えられることから、近年注目が高まっている形態の一つです。

クラウド型UTMならではのメリットは、主に以下の4つが挙げられます。

- ●災害に強く障害を最小限に抑えられる

- ●短期導入が可能で運用負荷を減らせる

- ●複数拠点のネットワークを一括管理できる

- ●通信量の増加にも柔軟に対応できる

クラウド型UTMは堅牢なデータセンターで運用されているため、地震などの災害の影響を受けにくいのがメリットです。万が一障害が発生しても、対応をサービス提供会社に任せられるので運用の負担が少なくて済みます。

また、ハードウェアの設置が不要なためスピーディーに導入できるほか、複数拠点におけるセキュリティ管理にも有効です。複数拠点のネットワークをクラウド型UTMに集約し一元化することで、管理の効率化とコストの削減につながるでしょう。

さらにクラウド型なら、自社の利用状況にあわせた柔軟な運用が叶います。例えば、人員の増加に伴うトラフィック増加にも、ハードウェアの高性能プランへの切り替えで対応可能です。

以下の記事では、ITトレンドがおすすめするクラウド型UTMを紹介しています。実際の製品について詳しく知りたい方は、あわせて参考にしてください。

UTM製品の選び方

UTMのメリットとデメリットを踏まえ、以下のポイントをもとに製品選定しましょう。

- ■ユーザー数・トラフィック数で選ぶ

- 社内の利用者数や通信量から、検討しているUTMのスペックが適しているか確認しましょう。

- ■自社に必要な機能から選ぶ

- 機能が多すぎても使いこなせず、コストだけがかかってしまう可能性もあります。「どのような脅威に対応したいのか」「自社の課題は何か」を明らかにして必要な機能を洗い出しましょう。

- ■ベンダーのサポート体制から選ぶ

- 窓口の種類や対応時間、導入時のサポート体制などを比較してみるのがおすすめです。無料トライアルやデモを体験し、気軽に相談しやすいと感じるベンダーを選定するのもよいでしょう。

セキュリティ水準にこだわりがない場合には、導入実績をもとにサービス選定するのも一手です。自社と同業種への導入実績が豊富なサービスであれば、運用がスムーズに行えるだけでなくUTMの効果も最大化しやすいでしょう。

UTMの選び方についてさらに理解を深めたい方は、以下の記事もあわせてご覧ください。

「自社に合うUTM製品を診断してみたい」、「どんな観点で選べばいいかわからない」という方向けの診断ページもあります。

ITトレンドで過去にUTM製品の資料を請求した方のお悩みや要望から作成した簡単な質問に答えるだけで、最適なシステムを案内します。

無料で今すぐ利用できますので、下のリンクから診断を開始してください。

UTMに関するよくある質問(FAQ)

UTMの導入や運用にあたっては、仕組みや他製品との違い、注意点などを事前に理解しておくことが重要です。ここでは、UTMに関してよくある質問をまとめて解説します。

- Q:クラウド型UTMとは何ですか

- クラウド上でセキュリティ機能を提供し、管理を一元化しやすい形態を指します。オンプレミス型と比べて、運用やアップデートの負担を軽減しやすい一方で、通信設計や責任範囲の整理が必要です。

- Q:UTMとファイアウォールの違いは何ですか

- ファイアウォールは主に通信の許可・遮断を担う機能であり、UTMはそれに加えて複数のセキュリティ機能を統合的に提供します。運用面では、UTMはログ管理や設定を一元化できる点が特徴です。

- Q:UTMは古い、不要と言われるのはなぜですか

- クラウド利用やテレワークの普及により、セキュリティ対策の配置や構成が多様化しているためです。ただし、ネットワークの境界で一元的に対策を行いたい場合には、現在でも有効な選択肢となります。

- Q:UTM導入で通信が遅くなることはありますか

- 複数の検査機能を有効にすると処理負荷が高まり、通信遅延が発生する可能性があります。そのため、利用規模に応じた性能設計や、必要な機能の取捨選択が重要です。

- Q:UTMが故障した場合、業務への影響はありますか

- UTMはネットワークの出入口に設置されるため、故障時に通信へ影響が出る可能性があります。冗長化構成や代替回線の用意、保守体制の整備などにより、可用性を確保することが重要です。

まとめ

セキュリティ機能を複数備えたUTMなら、セキュリティ専任担当者がいなくても高度な対策を実現できます。網羅的なネットワークセキュリティは運用面もコスト面も負担が大きいため、UTMは利便性が高いでしょう。自社のセキュリティ対策に課題を抱えている方は、この機会にUTM製品の導入を検討してみてはいかがでしょうか。

下のボタンから、ITトレンドがおすすめするUTMの各社製品資料を一括請求できます。自社への導入検討にぜひご活用ください。