ネットワーク監視におけるポーリングとは?

ポーリングの概要を見ていきましょう。

定期的にネットワークの検出や監視を行うこと

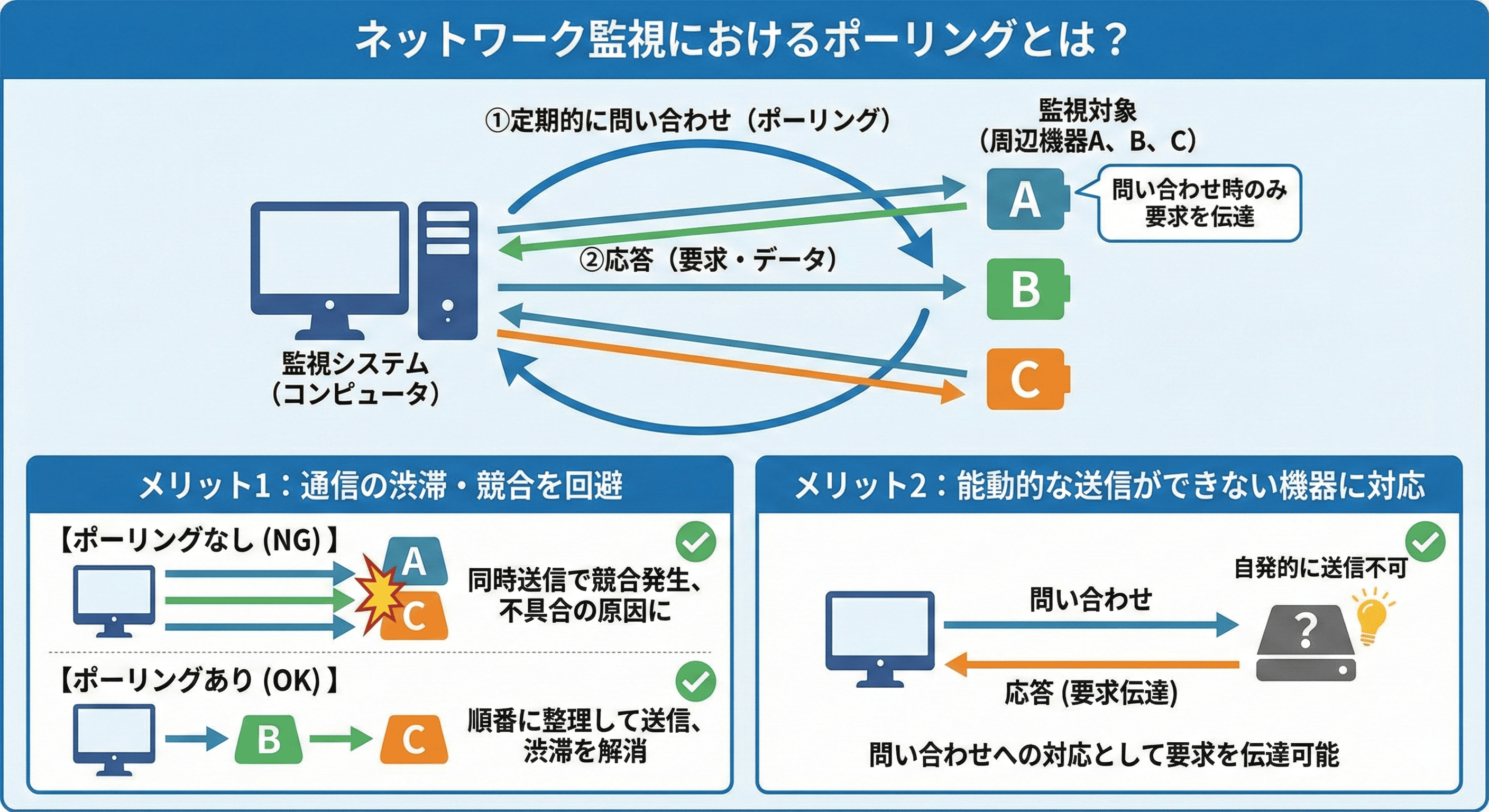

コンピュータと多数の周辺機器がつながっている場合、通信の渋滞が懸念されます。複数の周辺機器が同時に要求を伝えると、システム間で競合が発生し、不具合につながる恐れがあります。

ポーリングはそのような要求を整理するための方式です。コンピュータが定期的に周辺機器に問い合わせ、その際にのみ周辺機器は要求を伝えます。

また、ポーリングはやり取りをする一方が能動的に要求を伝える手段を持たない場合にも有効です。自ら伝えられなくても、問い合わせへの対応として要求を伝達できます。

ping(ICMP)とSNMPの2種類の方式がある

ポーリングは、その方式によりpingポーリングとSNMPポーリングの2つに大別されます。

pingポーリングは監視対象に「ping」という文字列を送信し、その応答により障害の有無を判断する方法です。シンプルな方式で、監視できる情報が少ないのが特徴です。ICMPというプロトコルを用いるため、ICMPポーリングとも呼ばれます。

SNMPポーリングは、監視対象に稼働状況に関するデータを要求する方法です。取得したデータが異常な数値である場合や、取得失敗する場合に異常と見なします。pingポーリングよりも、監視対象の状態を詳しく把握できるのが特徴です。

ping(ICMP)でのポーリングとは?

pingポーリングについて詳しく見ていきましょう。

pingコマンドにより機器からの応答を確認する

pingとはプログラムの名称です。特定の文字列を監視対象機器に送信することで、接続性・到達性などの情報を取得できます。利用しているプロトコルはICMPといい、これは「Internet Control Message Protocol」の略です。

非常にシンプルな仕組みで分かりやすく、手軽に死活監視できるため、ITインフラ整備においては欠かせません。

死活監視・ネットワーク監視を行うことができる

pingは仕組みがシンプルである分、複雑な情報を取得するには不向きです。そのため、監視対象が稼働しているか否かを判断する死活監視に用いられます。

応答が得られなければ監視対象が正常に稼働していないことは分かりますが、その原因までは取得できません。監視対象の異常とはまったく別の原因で、pingの応答が得られないケースもあるでしょう。

そのため、原因を明らかにして問題に対処するには、ある程度の経験や知識が求められます。

SNMPでのポーリングとは?

SNMPポーリングについて詳しく見ていきましょう。

SNMPマネージャーが定期的にリクエストを送信する

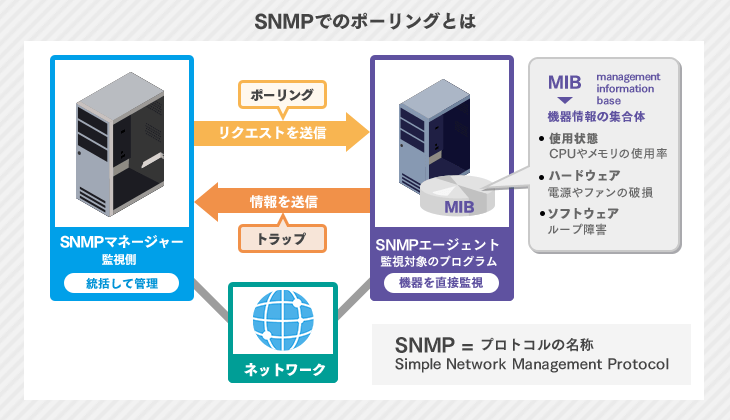

SNMPとは「Simple Network Management Protocol」の略で、プロトコルの名前です。このプロトコルを用いたポーリング方法をSNMPポーリングといいます。

監視側・監視対象のプログラムをそれぞれSNMPマネージャー・SNMPエージェントと呼びます。SNMPエージェントは機器を直接監視、SNMPマネージャーはそれらを統括して管理する司令塔といえるでしょう。

この両者のやり取りの方式は、以下の2種類に大別されます。

- ポーリング

- SNMPマネージャーからSNMPエージェントにリクエストを送信

- トラップ

- SNMPエージェントがSNMPマネージャーに情報を送信

SNMPポーリングと呼ぶ際には前者を指し、一般的に用いられる方法です。ただし、予期せぬトラブルが発生した際などには、障害通知のトラップ方式でやり取りを行います。

機器内部のCPU負荷などリソース状況を確認できる

SNMPでは、監視対象機器について以下のような情報を取得できます。

- 使用状態

- CPUやメモリの使用率

- ハードウェア

- 電源やファンの破損

- ソフトウェア

- ループ障害

SNMPエージェントは、これらの情報を格納したMIBというデータベースを持ちます。マネージャーの要求に従い、MIBから適切な情報を取り出して送信するのがエージェントの役目です。どのような情報を送信するかは、OIDという識別子によって指定されます。

pingでは取得できない細かいデータが分かるため、異常の原因究明が円滑に進みます。また、普段から情報を取得することで、問題が発生する前にその兆候を察知できるでしょう。

こうした監視業務を効率化するために、ネットワーク監視ツールを活用する企業も増えています。

「自社に合うネットワーク監視サービスを診断してみたい」、「どんな観点で選べばいいかわからない」という方向けの診断ページもあります。簡単な質問に答えるだけで、最適なシステムを案内します。

無料で今すぐ利用できますので、下のリンクから診断を開始してください。

自社に適したポーリングで監視を実施しましょう!

ポーリングとは定期的にネットワーク機器に信号を送り、その状態を監視することです。pingとSNMPの2種類に大別されます。

pingポーリングは、pingを監視対象に送信し、その応答の有無によってのみ状態を把握する方法です。一方、SNMPポーリングは監視対象にリクエストを送信し、詳しい監視情報を取得する方式です。

ぜひ、自社に適したポーリング方法を採用し、適切な監視体制を構築してください。

以下のページではネットワーク監視ツールのランキングを紹介しています。ネットワーク監視ツールの導入を検討されているからはぜひ参考にしてください。